- TrueCrypt-Anleitung Seite 1: Container- und Laufwerksverschlüsselung / Wie man ein sicheres Passwort erstellt / Schlüsseldatei

- TrueCrypt-Anleitung Seite 2: Wie man mit TrueCrypt eine verschlüsselte Containerdatei erstellt

- TrueCrypt-Anleitung Seite 3: Mit TrueCrypt ein Laufwerk verschlüsseln - Festplatte oder USB-Stick

- TrueCrypt-Anleitung Seite 4: Eine Systempartition verschlüsseln

- TrueCrypt-Anleitung Seite 5: Versteckte TrueCrypt-Laufwerke anlegen und öffnen

Man kann wohl getrost sagen: Wer TrueCrypt nutzt hat Angst. Angst, dass irgendwer an Daten kommen könnte, die ihn nichts angehen. Oder an Daten, von denen niemand weiß, dass man sie hat. Nachdem in letzter Zeit immer deutlicher wird, dass das Wort Privatsphäre nichts anders ist, als eine sinnlose Aneinanderreihung von Buchstaben, gibt es durchaus viele vernünftige Gründe, TrueCrypt zu benutzen. Die Sicherheit der verwendeten Algorithmen wird allgemein als sehr hoch angesehen. Doch irgendwie muss ja zumindest der Besitzer der geschützten Daten an diese herankommen. Also muss es eine Zugriffsmöglichkeit geben und diese ist durch ein Passwort geschützt. Vielleicht auch noch durch eine Schlüsseldatei.

Und genau hier liegt der Schwachpunkt. Wenn man durch Erpressung oder Gewalt gezwungen werden kann, dieses Passwort herauszugeben, dann kann man die Daten eigentlich genauso gut ungeschützt lassen. Das kann aber nur passieren, wenn ein potentieller Angreifer von einem geschützten Container weiß. Wenn man den Datentresor irgendwie verstecken kann, dann besteht auch nicht die Gefahr, ein Passwort verraten zu müssen.

Zum Glück ermöglicht TrueCrypt versteckte Volumen anzulegen. Im Grunde ist damit eine Technik gemeint, bei der innerhalb eines Containers ein nicht sichtbarer zweiter Bereich mit einem zusätzlichen Passwort geschützt wird. Man kann sich das so vorstellen: Zuerst wird ein Container angelegt und mit einem Passwort gesichert. Dann öffnet man den Container und legt zur Tarnung ein paar belanglose Daten hinein. Danach teilt man von diesem Container einen Teil ab und sichert ihn mit einem weiteren (anderen!) Passwort. Sucht man sich nun in TrueCrypt diesen Container aus, dann kann man das Passwort des inneren Containers nutzen, um diesen direkt zu öffnen. Öffnet man den Außencontainer, dann ist nicht zu sehen, dass der versteckte TrueCrypt Container darin Platz wegnimmt!

Ein verstecktes TrueCrypt-Volumen erstellen - Schritt für Schritt

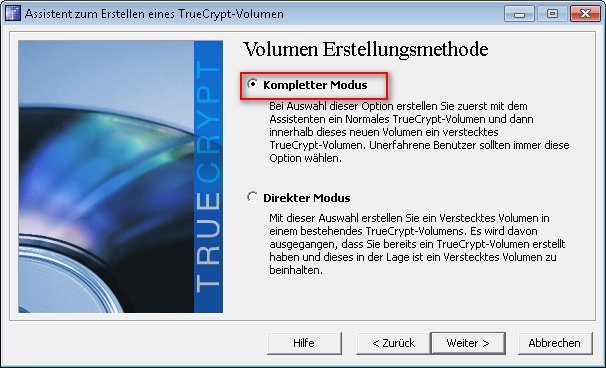

TrueCrypt bietet zwei verschiedene Vorgehensweisen zur Herstellung versteckter Laufwerke. Bei der einen Methode existiert bereits ein Volumen und nun wird nachträglich ein zweites, verstecktes eingefügt. Die zweite Methode erledigt beide Schritte in einem Abwasch. Wenn man das noch nie gemacht hat, sollte man auf alle Fälle diese Variante wählen.

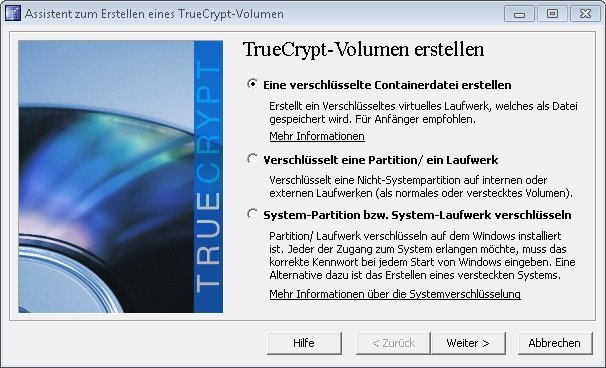

Wir klicken also im Hauptbildschirm auf „Volumen erstellen“ und wählen im nächsten Fenster „Eine verschlüsselte Containerdatei erstellen“. Denn das ist es, was wir ja nun erst einmal wollen.

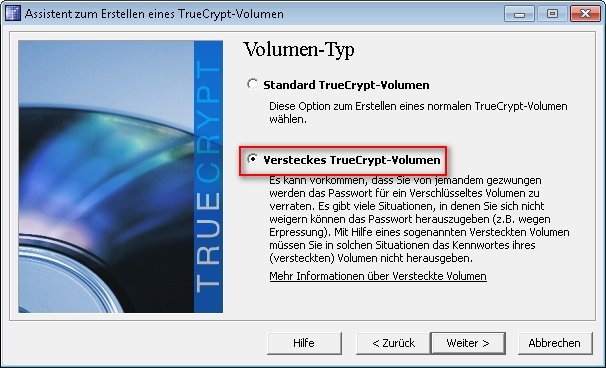

Anschließend wählen wir die Option „Verstecktes TrueCrypt-Volumen“. Obwohl wir nacheinander zwei Volumen erstellen, erst das Äußere und danach das Versteckte, müssen wir das hier schon angeben. Denn nur dann steht uns in Schritt 3 der Komplett-Modus zur Verfügung.

Dieser Modus beinhaltet alle nötigen Schritte, um gleich beide Container anzulegen. Man kann an dieser Stelle theoretisch auch den „Direkten Modus“ wählen. In diesem Fall muss der äußere Container bereits vorhanden sein.

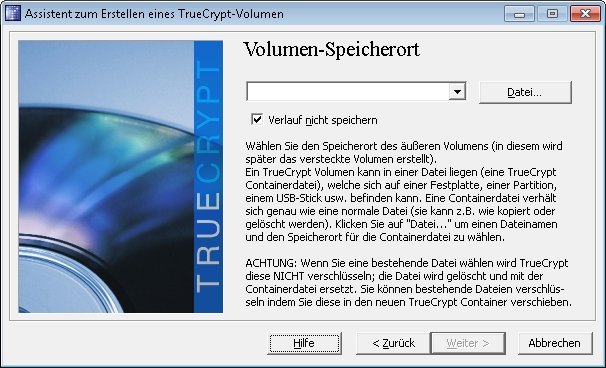

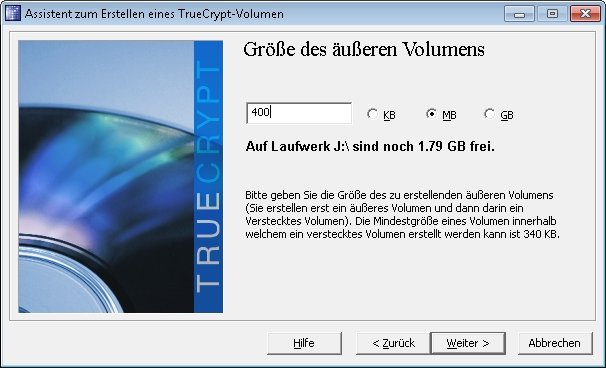

Jetzt müssen wir der Containerdatei einen Namen geben. Nochmal: Wir erstellen nur einen Container. Dieser enthält in seinem Inneren einen zweiten Container. Der braucht keinen Namen. Er ist unsichtbar und nur wenn man von seiner Existenz weiß und das Passwort kennt, kommt man an die Daten darin. Nachdem die Datei einen Namen hat, wählen wir den Verschlüsselungsalgorithmus aus. Wie bereits weiter oben erwähnt, hängt die Arbeitsgeschwindigkeit des späteren virtuellen TrueCrypt-Laufwerks davon ab, welche der Möglichkeiten wir wählen. Am schnellsten ist AES, am langsamsten eine Kombination aus mehreren Verschlüsselungen. Das sollte man bedenken, wenn man große Dateimengen verarbeiten will.

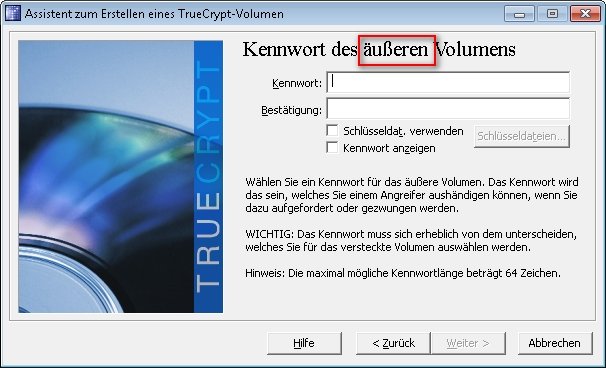

Wir benötigen zwei Kennwörter. Eines für das äußere Volumen und eines - auf jeden Fall ein unterschiedliches(!) - für das innere Volumen. Auch sollte bei den Größenzuweisungen daran gedacht werden, dass das äußere Volumen eigentlich nicht mehr für die weitere Benutzung gebraucht werden soll. Schon aus Sicherheitsgründen. Denn darin befindet sich ja das unsichtbare Volumen und das Äußere wird immer mit seinem kompletten Platz angezeigt. Leicht überschreibt man da den Speicherplatz des getarnten Laufwerks. Dagegen gibt es zwar noch Sicherheitsmechanismen, aber auch an die muss man immer denken.

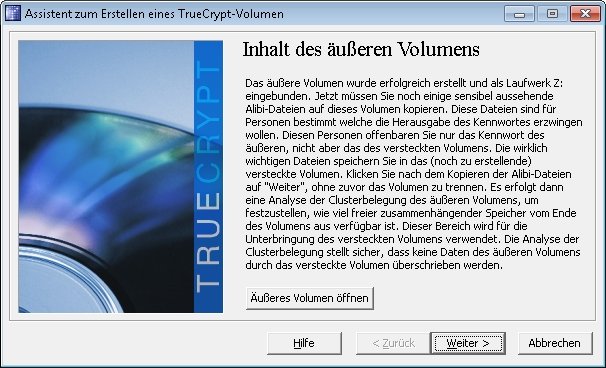

Nach der Passwortvergabe und der üblichen Prozedur des Mausbewegens, zur Erzeugung eines sicheren Schlüssels, ist das äußere Volumen fertig. TrueCrypt wird es nun unter dem Laufwerksbuchstaben Z: öffnen, damit wir ein paar Daten zur Tarnung hineinlegen können.

Diese Daten dienen nur dazu, den Anschein zu erwecken, als würde man wirklich dieses Volumen nutzen, um etwas zu verstecken. Es empfiehlt sich also, dort Dinge abzulegen, die harmlos aber plausibel sind. Etwa einige private Briefe im Word-Format - die aber im Grunde ruhig jeder lesen dürfte. So stellt man irgendwelche herumschnüffelnden Sucher zufrieden und sie werden nicht misstrauisch.

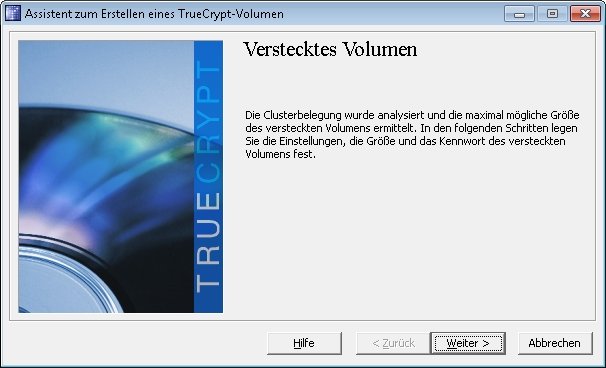

Das eigentlich relevante, versteckte TrueCrypt Volumen wird im nächsten Schritt erzeugt. Auch hier müssen wir nacheinander die Verschlüsselungsmethode aussuchen und die Größe des Volumens angeben. Wie schon erwähnt, dient das äußere Volumen nur zur Tarnung und muss nur ein paar Daten enthalten können. Der restliche Platz kann also für das innere Volumen genutzt werden. Nun noch ein gutes Passwort auswählen und TrueCrypt formatiert das versteckte Volumen. Anschließend können wir es nutzen, die jedes andere versteckte TrueCrypt Laufwerk auch.

Ein verstecktes TrueCrypt Volumen öffnen und einbinden

Die übliche Vorgehensweise beim Öffnen eines TrueCrypt Volumens ist, die Datei zu laden, einen Laufwerksbuchstaben auszusuchen, auf „Einbinden“ zu klicken und das Passwort einzugeben. Schon ist es nutzbar.

Und nicht anders läuft das bei einem versteckten Volumen! Aus diesem Grund müssen für das äußere und innere Volumen unterschiedliche Passwörter gewählt werden. Denn statt des „äußeren Passwortes“ geben wir beim Öffnen einfach das Passwort des versteckten Volumens ein. Dann öffnet TrueCrypt dieses und ignoriert den äußeren Container.

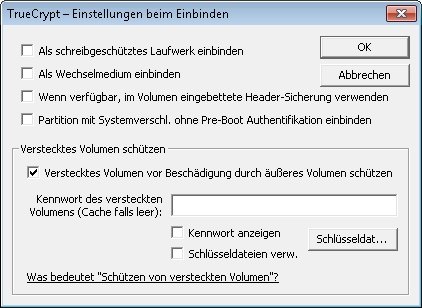

Es ist ja aber möglich, dass man tatsächlich beide Volumen nutzen möchte, weil man Daten mit unterschiedlich hohem „Sicherheitsbedarf“ hat. Das ist - wie man zugeben muss - vielleicht etwas paranoid, aber warum nicht? In diesem Fall sollte man beim Öffnen des äußeren TrueCrypt Volumens auf „Optionen“ klicken und darauf hin öffnet sich der oben zu sehende Dialog. Dort kann man nun ankreuzen, dass das versteckte Volumen geschützt werden soll - und gleich das richtige Passwort dazu eingeben. Keine Angst, diese Einstellung wird nicht gespeichert! Aber in diesem Fall kann man dem äußeren Volumen weitere Daten hinzufügen, ohne dass versehentlich der Speicherbereich überschrieben wird, der zum inneren Volumen gehört. Falls man das vergisst, kann man das versteckte Volumen und Daten darin zerstören.

Ein TrueCrypt Laufwerk automatisch trennen

Viele werden die TrueCrypt Verschlüsselung für USB-Sticks oder andere tragbare Datenträger nutzen. Gerade in so einem Fall ist die Sicherheit sehr wichtig, da ein zufälliger Finder sonst an hochgeheime Daten kommen kann, ohne sich bemühen zu müssen. Doch manchmal sind die Gefahren viel banaler: Man sitzt im Büro, öffnet sein TrueCrypt Laufwerk und muss plötzlich zur Toilette oder wird zu einem Kollegen gerufen. In der Zeit steckt der vergessene Stick im Rechner und jeder Vorbeigehende kann sich die Daten darauf ansehen - oder sie sogar kopieren. Wenn man also schon selbst nicht daran denkt, den Stick in so einem Fall abzuziehen, sollte man eine vorhandene TrueCrypt-Zeitautomatik nutzen!

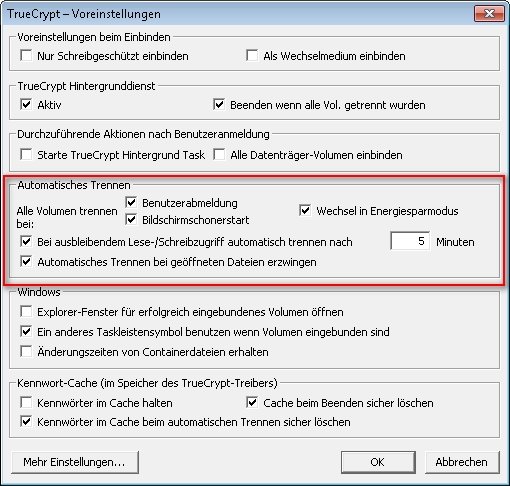

Die findet sich unter den Voreinstellungen, welche wir unter „Einstellungen - Voreinstellungen“ finden. Im mittleren Bereich der Einstellungen kann der Anwender auswählen, unter welchen Umständen und nach wie vielen Minuten der Inaktivität eingebundene Laufwerke automatisch getrennt werden sollen. Im Grunde sollte man dort jede Option ankreuzen und bei der Zeit einen guten Mittelwert zwischen Bequemlichkeit und Sicherheit wählen. Es ist z.B. unwahrscheinlich, dass ein Kollege sich sofort nach dem Aufstehen an den Rechner stürzt. Aber man sollte die Zeit auch nicht so wählen, dass ein Laufwerk getrennt wird, sobald man mal kurz an etwas anderem arbeitet.

Wichtig: Wenn das Laufwerk getrennt wird, bedeutet das nicht, dass momentan geöffnete Dateien automatisch geschlossen werden. Die sind im Bearbeitungsprogramm weiter zu sehen! Und eventuelle Speichervorgänge gehen dann ins Leere. Außerdem kann eine Speicherautomatik - etwa bei Word - die Sicherheitssperre umgehen. Wenn man beispielsweise die Trennautomatik auf 5 Minuten setzt, aber Word automatisch alle 3 Minuten speichert, gibt es keine 5-Minuten-Phase der Inaktivität auf dem Stick! Alle 3 Minuten passiert dort etwas und deshalb wird das Laufwerk nicht getrennt.