- TrueCrypt-Anleitung Seite 1: Container- und Laufwerksverschlüsselung / Wie man ein sicheres Passwort erstellt / Schlüsseldatei

- TrueCrypt-Anleitung Seite 2: Wie man mit TrueCrypt eine verschlüsselte Containerdatei erstellt

- TrueCrypt-Anleitung Seite 3: Mit TrueCrypt ein Laufwerk verschlüsseln - Festplatte oder USB-Stick

- TrueCrypt-Anleitung Seite 4: Eine Systempartition verschlüsseln

- TrueCrypt-Anleitung Seite 5: Versteckte TrueCrypt-Laufwerke anlegen und öffnen

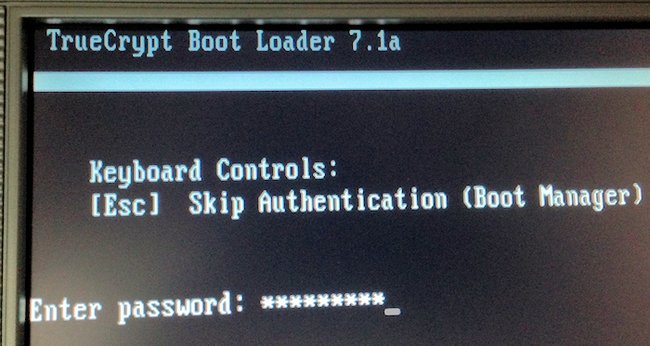

Die Verschlüsselung einer Systempartition mit TrueCrypt setzt voraus, dass sich am Anfang der Partition 32 KB freier Speicherplatz befinden, auf den dann der TrueCrypt Bootloader kopiert wird. Dieser ist notwendig, damit die verschlüsselte Festplatte überhaupt noch starten kann. Dann startet nämlich beim Hochfahren des Rechners zuerst die Passwortabfrage von TrueCrypt. Hat man sein Passwort richtig eingegeben, so bootet Windows ganz normal. Kennt man das Passwort nicht mehr, so kann man den PC nicht mehr starten und kommt auch an keine seiner Daten mehr heran! Und auch sonst kann niemand etwas mit der komplett verschlüsselten Platte anfangen.

Sollte es bei der Arbeit mit der verschlüsselten Systempartition Probleme geben, so kann vermutlich eine Rettungs-CD helfen, die man während des Verschlüsselungsvorgangs brennen muss. Damit kann man auch ein mit TrueCrypt verschlüsselte Systempartition wieder entschlüsseln. Danach ist es noch möglich, den originalen Windows-Bootloader wieder herzustellen, um so zu arbeiten, als wäre die Platte nie verschlüsselt worden.

Wie funktioniert ein TrueCrypt-verschlüsseltes System?

Beim normalen Start wird ein kleiner Bereich der Festplatte zuerst geladen. Er enthält den sogenannten Bootloader, welcher für das Hochfahren des Systems zuständig ist. Jedes Betriebssystem bringt seinen eigenen Bootloader mit. TrueCrypt geht so vor, dass vor den eigentlichen Windows-Bootloader ein eigener geschrieben wird, der nun die Kontrolle übernimmt.

Beim Start fährt also sozusagen das „Betriebssystem TrueCrypt“ hoch. Das präsentiert sich unspektakulär als normaler DOS-Bildschirm im einfachen Textmodus und fordert uns zur Eingabe des Passwortes auf. Stimmt das Passwort, dann übergibt der Bootloader an Windows und nun endlich fährt der Rechner so hoch, wie wir es gewohnt sind. Wir haben in diesem Fall wie immer von Laufwerk C: gestartet. Es ist also keinerlei Anpassung irgendwelcher Verknüpfungen und Pfade notwendig. Jede einzelne Datei, die auf dieser Festplatte geändert, abgelegt oder gespeichert wird, ist verschlüsselt. Wenn der Rechner abstürzt oder ausgeschaltet wird, ist die Festplatte insgesamt verschlüsselt und ein Außenstehender kommt weder an die Eigenen Dateien, noch an Bilder oder so verräterische Spuren wie die Auslagerungsdatei oder irgendwelche Speicherabbilder heran.

Da also im Hintergrund immer eine Verschlüsselung läuft, ist der generelle Datenzugriff etwas langsamer. Im Normalfall einer AES-Kodierung sollte sich das so gut wie überhaupt nicht bemerkbar machen. Und abgesehen davon ist das ja auch ein geringer Preis für diese Art von Sicherheit. Wählt man allerdings die Kombination aus mehreren Verschlüsselungsstufen, dann wird die Arbeit doch sogar merkbar gebremst. Speicher- und Ladevorgänge dauern länger. Ebenso das Kopieren von Dateien. Technisch können wir davon ausgehen, dass es noch einige Jahre oder Jahrzehnte dauern wird, bis ein Computer eine AES-verschlüsselte Festplatte knacken kann. Und dann auch nur bei schwachen Passwörtern. Insofern dürfte diese Methode absolut ausreichen und genügend Sicherheit bieten. Und dann merkt man von der Echtzeitverschlüsselung im Hintergrund kaum etwas.

Eine System-Festplatte mit TrueCrypt verschlüsseln: Vorbereitungen

Niemand kann garantieren, dass bei diesem Verfahren alles absolut problemlos klappt. Ein Stromausfall mitten im Verschlüsselungsvorgang wird das ganze System ruinieren. Der vernünftigste Zeitpunkt einer solchen Verschlüsselung wäre kurz nach dem Kauf eines neuen Computers. Wenn noch keine wertvollen Daten auf dem Rechner sind und nichts wichtiges kaputt gehen kann. Doch dieser Fall wird eher selten sein. Und so sollte man sich überlegen, welche Daten unbedingt gerettet erhalten bleiben müssen, wenn es zum Datencrash kommt. Diese sollte man ggfs. zuerst in einen TrueCrypt Container packen, den man anschließend auf eine DVD brennt. Dann sind die Daten gesichert und gleichzeitig sicher. Selbst wenn die größte Katastrophe passiert und das gesamte System neu installiert werden muss, sind die Daten nicht verloren.

Nun soll man aber doch immer erst vom Besten ausgehen und so nehmen wir einmal an, dass alles klappen wird. Das heißt aber nicht, dass die Verschlüsselung überhaupt starten kann.

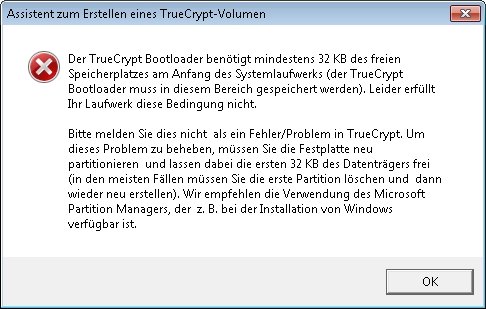

In manchen Fällen kann es nämlich vorkommen, dass bereits beim Start der Plattenverschlüsselung eine Problemmeldung auftaucht, die uns dann mitteilt: „Der TrueCrypt Bootloader braucht mindestens 32 KB des freien Speicherplatzes am Anfang des Systemlaufwerks. Leider erfüllt Ihr Laufwerk diese Bedingung nicht“. Das ist sehr enttäuschend und auch nicht so einfach zu lösen. Die Empfehlung in diesem Fall lautet nämlich, das Partitionierungstool der Windows-Installations-DVD zu verwenden, um vor der aktuellen Partition den benötigten Platz zu schaffen. Doch das bedeutet in der Realität, dass die aktuell aktive Partition zerstört wird. Man kann sie nicht so einfach „ein Stück nach hinten schieben“

In diesem Fall gibt es nur zwei Möglichkeiten. Entweder kann man das Problem mit einem professionellen Partition Manager lösen und tatsächlich etwas Platz vor der ersten Partition schaffen. Oder aber man beißt in den sauren Apfel und löscht die erste (Haupt)-Partition. Dann ist alles futsch und man kann das System gleich sauber neu aufsetzen.

TrueCrypt-Anleitung: Systempartition verschlüsseln - das sollte man bedenken

Es kann sowohl bei der Arbeit mit dem verschlüsselten System, als auch beim Verschlüsselungsvorgang selbst zu Problemen kommen, die im schlimmsten Fall hat man alles wunderbar verschlüsselt, will zum ersten Mal mit TrueCrypt booten und stellt dann fest, dass nicht gebootet wird. Weder TrueCrypt noch Windows starten. Das liegt dann oft an einem Bug im Bios des Rechners und ist nur sehr, sehr schwer zu beheben.

Es kann während der Verschlüsselung bereits zu Problemen kommen, die meist ebenfalls am Bios liegen. Manchmal kommt es direkt beim ersten Start zu Schwierigkeiten und dann gibt es immer noch Programme, die den Bootsektor eines laufenden Systems anfassen und dabei Änderungen vornehmen, die das Booten von TrueCrypt verhindern. In diesem Fall hat man noch Glück, weil man so etwas mit Hilfe der Rettungsdisk reparieren kann.

Aber generell sollte man folgendes bedenken:

Bei einem vergessenen Windows-Passwort reicht bereits eine x-beliebige Linux-CD, um an all seine Daten auf der Festplatte zu kommen. Mit einigen solcher CDs kann man sogar das Windows-Passwort knacken und die Sperren umgehen. Das alles dauert wenige Augenblicke und kann sogar von Laien gemeistert werden. Doch wenn alle Daten verschlüsselt wurden und man nicht mal mehr daran kommt, wenn man sein Passwort weiß, dann hat man sehr ernste Probleme. In manchen Fällen kann man mit Hilfe der erstellten TrueCrypt Rettungs-CD booten und dann zuerst die Festplatte wieder komplett entschlüsseln. Danach kann man von derselben CD seinen Standard-Windows-Bootloader wieder aufspielen und danach normal mit dem PC arbeiten. Aber wenn man diese CD verloren oder beschädigt hat, oder TrueCrypt aufgrund von Hardwareproblemen nicht richtig arbeitet, dann ist alles verloren! Wie gesagt: Das kann mit einem normalen Windows-System auch passieren, aber dann kommt man wenigstens an seine Daten.

Der finale Schritt: Mit TrueCrypt eine Windows-Festplatte verschlüsseln

Jetzt wissen wir also, welche Schwierigkeiten es geben kann. TrueCrypt wird uns während der Prozedur auch noch mehrmals darauf hinweisen. Wir brauchen auf jeden Fall ein CD-Laufwerk und ein Brennprogramm für die Rettungs-CD. Und außerdem funktioniert das Ganze nicht mit der portablen Version von TrueCrypt, sondern das Programm muss installiert werden. Wenn das alles in Ordnung ist, dann kann es wirklich losgehen.

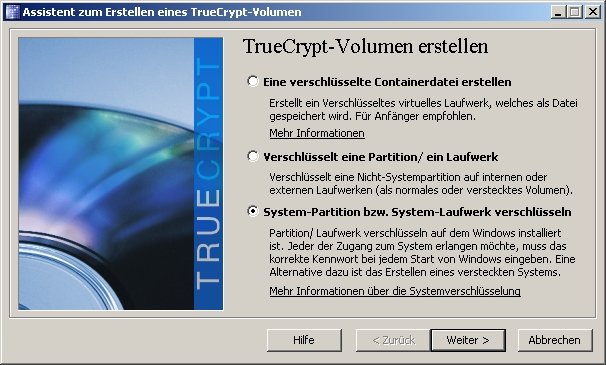

Im ersten Schritt wählen wir aus, dass wir eine System-Partition verschlüsseln wollen. Und in Schritt geben wir an, eine normale Verschlüsselung zu wünschen.

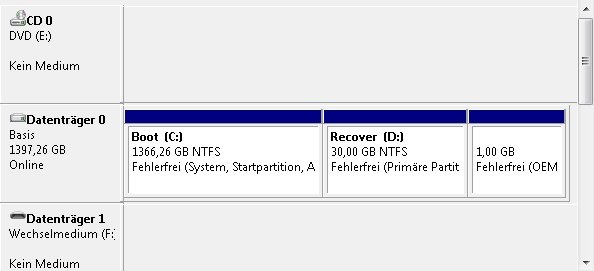

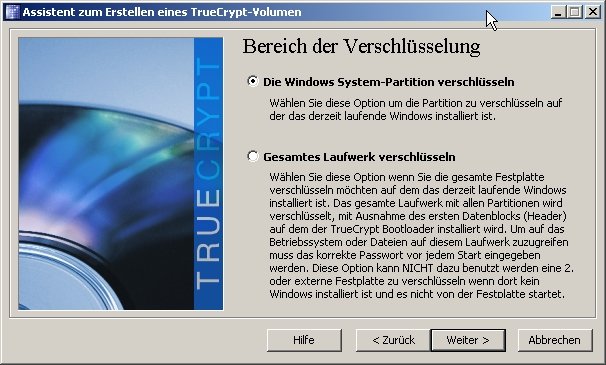

Nun geben wir an, dass nur die Systempartition kodiert werden soll. Man könnet auch die gesamte Festplatte verschlüsseln. Damit ist gemeint, dass z.B. viele Rechner nur eine Festplatte haben, aber zwei Laufwerksbuchstaben - C: und D: Tatsächlich gibt es nur diese eine Festplatte und die beiden Buchstaben kommen von zwei verschiedenen Partitionen. Doch wir wollen ja nur die Festplatte C: verschlüsseln. Auf der anderen befindet sich häufig auch die Wiederherstellungsoption für eine Neuinstallation von Windows. Man sollte die Finger davon lassen und nur diese eine Partition formatieren.

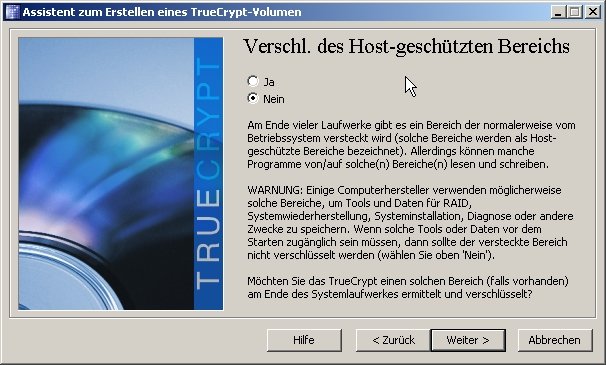

Nun fragt TrueCrypt, ob der „Host-geschützte Bereich“ verschlüsselt werden soll. Hier geht es um versteckte Bereiche der Festplatte. Da man diese als Anwender ohnehin nicht nutzt und mit schützenswerten Daten beschreibt, sie aber andererseits aus technischen Gründen wichtig sein können, verneinen wir auch hier.

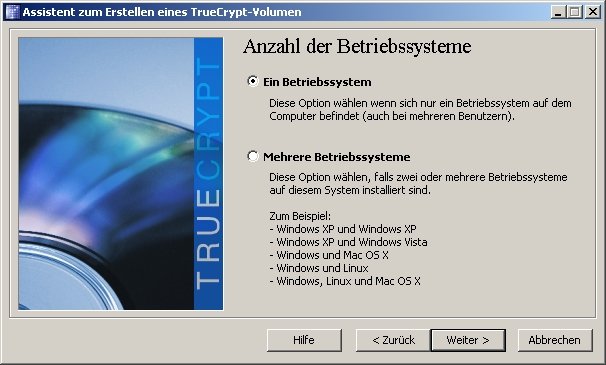

Noch eine letzte Frage, bevor es richtig losgeht. TrueCrypt will wissen, ob wir nur Windows auf dem Rechner haben, oder mit einem Multibootsystem arbeiten. Diese Frage ist u.a. wichtig, damit der Bootloader richtig installiert wird. Allerdings wird an anderer Stelle und in der TrueCrypt Dokumentation darauf hingewiesen, dass es mit solchen Mehrfach-Systemen häufiger zu Problemen kommen kann. Wenn also jemand gleichzeitig mehrere Betriebssysteme auf seiner Festplatte betreibt, dann sollte er sich doch vorher nochmal in die (englischsprachige) Dokumentation vertiefen.

Ab jetzt geht es erst einmal so weiter wie bei jeder TrueCrypt-Verschlüsselung. Zuerst legen wir die Art der Verschlüsselung fest. Da hier tatsächlich ein Arbeitslaufwerk komplett verschlüsselt wird, sollte man die schnellste Art wählen und das ist nach wie vor der Standard AES. Er bietet sehr gute Sicherheit bei akzeptablem Arbeitstempo. Dann folgt die Auswahl des Passwortes. Wie man ein sicheres Passwort anlegt, habe ich ja weiter oben erklärt. TrueCrypt „beschwert“ sich auch mit einem Hinweisfenster, wenn das gewählte Passwort zu kurz ist. Im Anschluss werden wieder zufällige Daten für den Schlüssel gesammelt, indem wir im Fenster die Maus mindestens 30 Sekunden umher bewegen.

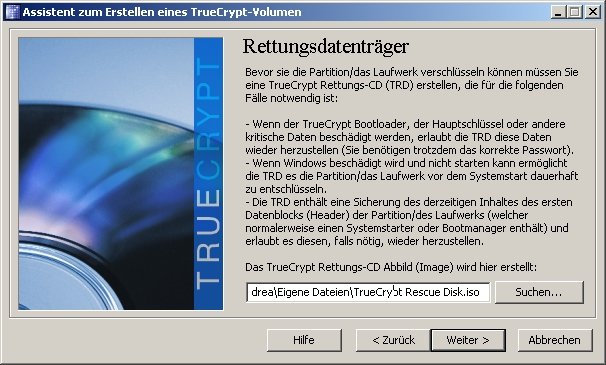

Die TrueCrypt Rettungs-CD

Dann zweimal auf „Weiter“ klicken, bis wir bei der Herstellung der Rettungsdisk ankommen. Dazu legt TrueCrypt im Ordner Eigene Dateien eine ISO-Datei an. Ein CD-Abbild namens „TrueCrypt Rescue Disk.iso“, das wir nun auf eine CD brennen müssen. Das Programm wird nicht weiter verschlüsseln, wenn die Disk nicht gebrannt und anschließend überprüft wurde. Erst wenn die Disk geprüft wurde, geht es bei der Verschlüsselung weiter. Diese Rettungsdisk funktioniert übrigens nur auf dem System, für das sie erstellt wurde. Sie enthält - neben einem TrueCrypt Bootsektor und einigen Programmteilen - vor allem den alten, originalen Bootsektor der Platte. Sollte es irgendwann zu Bootproblemen kommen, so kann man mit dieser Disk booten und den Bootsektor von TrueCrypt reparieren.

Und wenn man sich irgendwann entschließt, doch keine verschlüsselte Platte zu brauchen, so kann man damit auch die Festplatte wieder entschlüsseln und danach den originalen Bootsektor von Windows wieder herstellen. Es empfiehlt sich also, diese Disk gut aufzubewahren und außerdem die ISO-Datei an einem sicheren Ort aufzubewahren.

Es ist nicht zu befürchten, dass diese CD ein Sicherheitsrisiko darstellt. All die eben beschriebenen Aktionen kann nur durchführen, wer das Passwort kennt. Es sind keinerlei Passworte auf der CD enthalten.

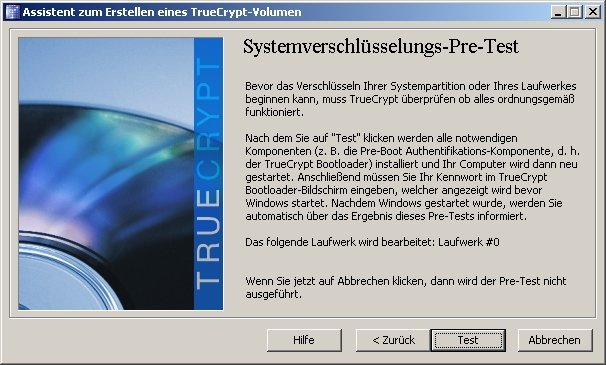

TrueCrypt Pre Test - die erste Hürde

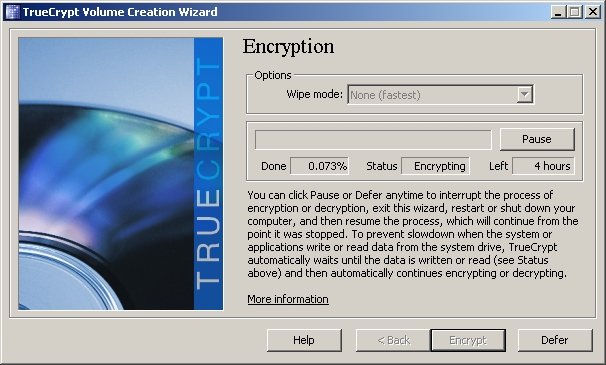

Nachdem wir die CD überprüft haben, will TrueCrypt von uns wissen, wie sicher die überschriebenen Bereiche gelöscht werden sollen. Theoretisch ist es möglich, diese Bereiche 35 Mal mit zufälligen Daten überschreiben zu lassen. Standard ist das einfache Überschreiben. Das sollte auch für die meisten Zwecke absolut ausreichen. Selbst wenn darauf hingewiesen wird, dass dann mit Hilfe der Magnetfeld-Mikroskopie manchmal noch Daten wiederherstellbar sind. Doch schon das einfache Überschreiben kostet Zeit. Lassen wir eine große Platte 35 Mal überschreiben, dann dauert die Verschlüsselung Tage.

Jetzt wird es wirklich, wirklich ernst! Der sogenannte „Pre Test“ soll sicherstellen, dass der Bootsektor richtig geschrieben werden kann und die Passwort-Anmeldung funktioniert. Wenn man nun auf „Test“ klickt, wird der Computer neu gestartet. Er startet nun im Textmodus und verlangt nicht mehr, als die Eingabe des richtigen Passwortes.

Von der Eingabe sind nur Sternchen zu sehen. Ist das Passwort falsch, wird man wieder zur Eingabe aufgefordert. Es gibt dafür keine Sperre. Theoretisch kann man es so oft versuchen, wie man will. Erst wenn das richtige Passwort eingegeben wurde, startet TrueCrypt das Windows-System. So lange man nicht das richtige Passwort hat, kommt man an keinerlei Daten auf der Platte heran. Hat alles geklappt, dann landen wir wieder in der Windows-Oberfläche und TrueCrypt wird erneut geladen, um seine Aufgabe zu beenden.

Die endgültige TrueCrypt Systemlaufwerksverschlüsselung

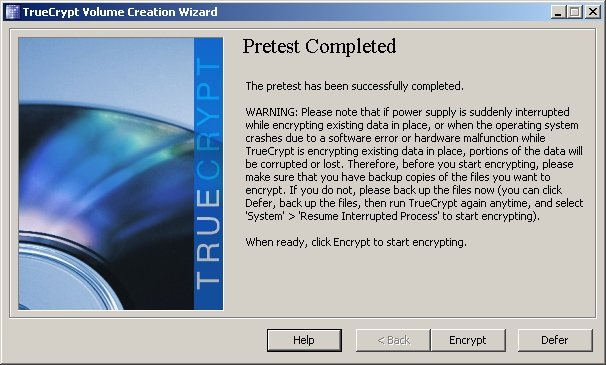

Hat der Rechner den TrueCrypt Pre Test bestanden, kann die endgültige Verschlüsselung der Festplatte beginnen. Der Troubleshooting-Bereich der TrueCrypt Dokumentation enthält sehr viele Punkte, die nun schiefgehen können. Natürlich handelt es sich dabei zumeist um Spezialfälle. Trotzdem soll nicht verheimlich werden, dass es nun zu Schwierigkeiten kommen kann.

Auch aus diesem Grund zeigt TrueCrypt, bevor es die Platte verschlüsselt, nochmal einige Hinweise mit Tipps zur Problembeseitigung an. Diese sollte man sich tatsächlich ausdrucken oder in einer Textdatei irgendwo speichern. Ein Hinweisfenster weist uns nun noch darauf hin, dass es zu Datenverlust kommen kann, wenn der Strom ausfällt. Und mit einem Klick auf „Encrypt“ startet die Verschlüsselung.

Nun kann man sich getrost eine andere Beschäftigung suchen. Wie man am Bildschirmfoto sieht, dauert das Kodieren einer relativ kleinen Platte ohne Überschreiben der Daten schon vier Stunden. Je nach gewähltem Algorithmus und Anzahl der Löschungen kann das tatsächlich Tage dauern! Wenn TrueCrypt fertig ist, wird das System neu gestartet. Ab sofort muss jeder, der diesen Rechner nutzen will, das richtige Passwort kennen. Auch wenn jemand die Platte nun ausbaut und forensisch untersucht, wird er keinerlei Zugriff auf Daten bekommen.

TrueCrypt ist theoretisch zu knacken!

Es gibt tatsächlich eine Software, die aber nur an Ermittlungsbehörden verkauft wird, mit der sich unter ganz bestimmten Umständen TrueCrypt-gesicherte System-Festplatten entschlüsseln lassen. Soweit die Schreckensnachricht…

Tatsächlich ist das aber nur möglich, wenn einige Umstände zusammenkommen. Dazu muss der Rechner nämlich bereits laufen. Außerdem muss er über eine Firewire-Schnittstelle verfügen (was kaum noch ein Windows-Rechner tut!). In diesem Fall könnten Ermittler ein Speicherabbild des laufenden Systems ziehen, indem sie einen Schnittstellenbug ausnutzen, den Windows im Firewire-Treiber hat. Ist der Rechner ausgeschaltet, kommt auch dieses System nicht weiter.