Android OS ist ein mobiles Betriebssystem von Google, das für Smartphones und Tablets verwendet wird. Mit „Android-Geräten“ sind im allgemeinen Sprachgebrauch Smartphones oder Tablets gemeint, die mit einer Version des Android-Betriebssystems laufen. Der Hauptkonkurrent zu Android OS ist Apple iOS.

Neue Funktionen in Android 13:

Was ist Android OS?

Was Windows für PCs ist, ist Android OS für mobile Endgeräte: Android OS ist das am meisten verbreitetste mobile Betriebssystem für Smartphones oder Tablets (~60 % Marktanteil). Daneben gibt es auch Smartphones (iPhones) und Tablets (iPads) der Firma Apple (~39 % Marktanteil). Nischen-Betriebssysteme sind hingegen mittlerweile Blackberry OS oder Phone OS. (Quelle: Statista 2023).

- Alle bekannten Smartphone-Unternehmen wie Samsung, Xiaomi oder OnePlus nutzen das Betriebssystem Android OS als Basis, ändern aber die Benutzeroberfläche ab, um einen Wiedererkennungswert zu haben.

- Programme auf Smartphones und Tablets werden Apps genannt (von: Applikationen). Diese Apps brauchen eine Software-Umgebung, um zu funktionieren. Android OS ist so eine Software-Umgebung, ähnlich, wie Windows eine für Programme ist.

- Über die App „Play Store“ werden weitere Apps auf Android-Smartphones und -Tablets installiert. Es gibt aber auch alternative Stores wie „F-Droid“, den man nachträglich einrichten kann.

- Grundlage für Android OS ist ein Open-Source-Linux-Kernel. Android OS selbst ist aber NICHT Open-Source. Dies wird irrtümlicherweise aber oft so kommuniziert.

- Auf Android-Smartwatches läuft eine abgeänderte Version von Android OS namens „Android Wear“.

- Der Begriff „Android“ stammt angeblich aus dem Griechischen „androïdes“, das soviel wie „menschenähnlich“ bedeuten soll.

Der Unterschied zwischen einem Smartphone und einem iPhone:

Warum ist Android so verbreitet?

- Das System steht Menschen und Unternehmen kostenlos zur Verfügung und kann frei verändert und angepasst werden.

- Weil Hersteller wie Samsung, HTC und LG keine Lizenzgebühren an Google zahlen mussten, hat sich das Betriebssystem schnell verbreitet.

- Fast jeder Hersteller versucht aber daher seine Version von Android zu individualisieren und einen Mehrwert zu schaffen, indem er die Benutzeroberfläche verändert.

- Dadurch entstehen viele verschiedene Systeme, die sich optisch etwas unterscheiden, aber alle auf dem gleichen Linux-Kern beruhen.

Wie funktioniert Android OS?

- Android wird über den Touchscreen des Smartphones/Tablets mit den Fingern bedient. Alte Geräte haben auch noch gesonderte Hardware-Tasten.

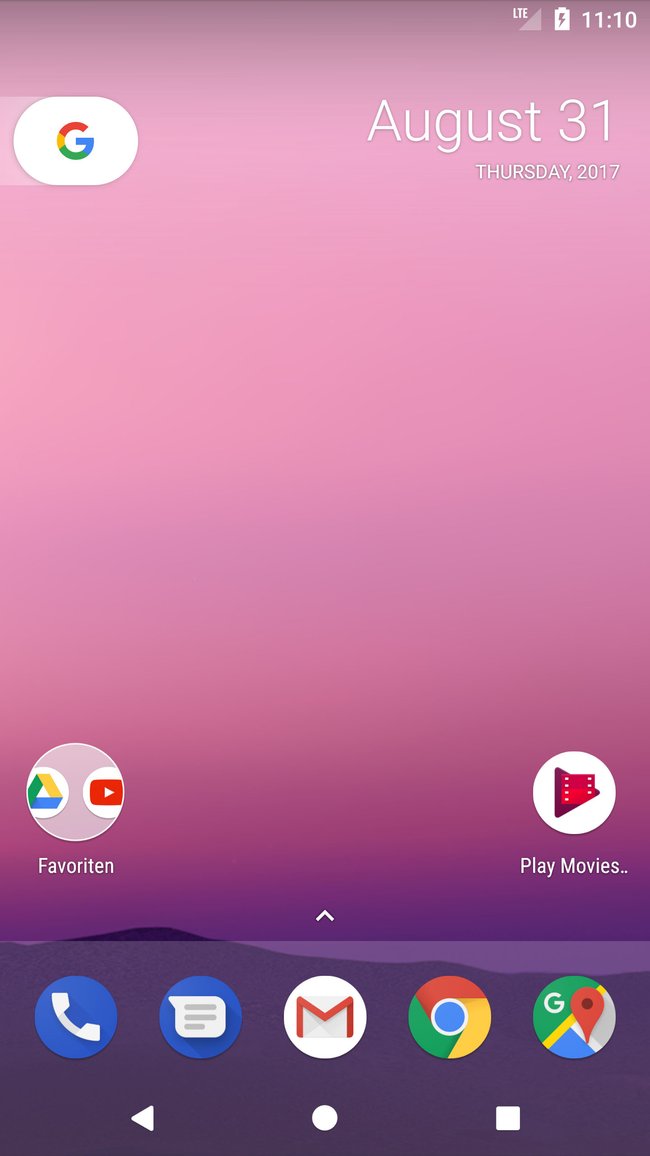

- Auf dem sogenannten Homescreen (Desktop) sind die Apps (Programme) angeordnet, die per Fingertipp gestartet werden.

- Über drei eingeblendete Symbole am unteren Bildschirmrand wird auf den Homescreen oder zwischen Apps gewechselt. Auch gibt es eine Zurück-Taste. Neuere Geräte erlauben stattdessen auch eine Bedienung per Wischgesten.

- Neue Apps lassen sich über den „Play Store“ installieren – dort gibt es kostenlose und kostenpflichtige Apps.

- Am oberen Bildschirmrand lässt sich die Benachrichtigungsleiste herunterziehen, die meistens Benachrichtigungen von Apps oder Android selbst anzeigt.

Die Android-Versionen (als Süßigkeit)

Es gibt mittlerweile viele Android-Versionen. Neue Smartphones werden in der Regel mit der aktuellen Betriebssystem-Version ausgestattet. Hersteller geben unterschiedliche Update-Garantien auf noch folgende Android-Versionen.

- Die erste Androoid-Version 1.0 stammt aus dem Jahr 2008 und wurde von Google „Apple Pie“ genannt.

- Früher hatte Google seine Android-Versionen nach dem Alphabet nach einer Süßigkeit (in englischer Sprache) benannt. Nun aber nicht mehr.

- Am 4. Oktober 2021 hat Google mittlerweile die 12. Version von Android veröffentlicht.

So findet ihr heraus, welche Android-Version auf eurem Gerät installiert ist:

Die Geschichte von Android OS

- Im Herbst 2003 gründete Andy Rubin nach Beendigung seiner Laufbahn als CEO bei Danger das Unternehmen Android.

- Als Software für die damals noch nicht allgegenwärtigen Mobiltelefone war es noch recht unbekannt und behandelte in erster Linie standortbezogene Dienste. Das System diente aber ursprünglich zur Steuerung von Digitalkameras.

- 2005 kaufte Google das Unternehmen und gab im November 2007 schließlich bekannt, mit 33 anderen Mitgliedern der Open Handset Alliance das Betriebssystem für Mobilfunktelefone Android zu entwickeln. Verfügbar war es schließlich offiziell ab dem 21.10.2008.

- Seither hat sich vor allem Samsung in der Produktsparte von Android-Geräten etabliert. Aber auch Firmen wie Xiaomi und OnePlus produzieren hochwertige Smartphones.

- Google selbst ist mit den Google-Pixel-Geräten ab Oktober 2016 in den High-End-Markt für Smartphones eingestiegen.

- Wer Bedenken hat, dass Google spioniert, kann Android auch ohne Google-Apps und -Systeme nutzen.

Hat dir der Beitrag gefallen? Folge uns auf WhatsApp und Google News und verpasse keine Neuigkeit rund um Technik, Games und Entertainment.